Milenianews.com – Serangan Email Phishing pada perusahaan AS berisi lampiran berbahaya, LokiBot, yang mampu mencuri informasi penting di komputer yang terinfeksi.

Oke buat sobat milenia yang belum tau, Phishing adalah tindakan memperoleh informasi pribadi seperti User ID, Password dan data-data sensitif lainnya dengan menyamar sebagai orang atau organisasi yang berwenang melalui sebuah email.

Dilansir dari errorcybernews pada(11/09) Peneliti keamanan menemukan email spam yang mendistribusikan muatan LokiBot menggunakan pesan phishing yang menargetkan karyawan perusahaan manufaktur AS yang besar.

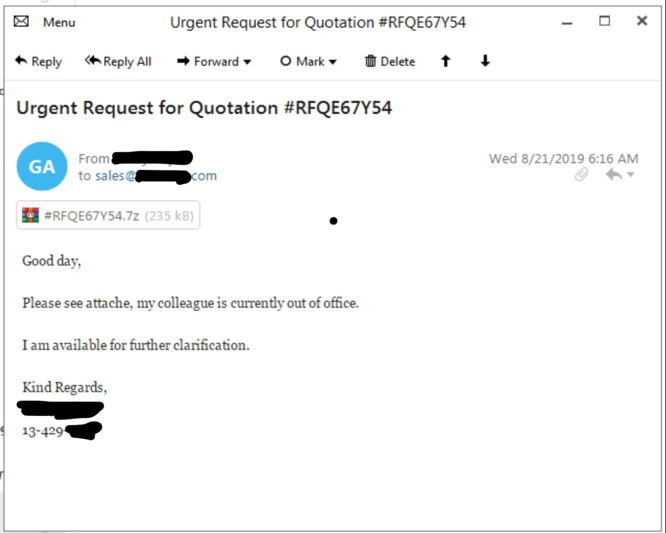

Malware yang didistribusikan oleh serangan phishing yang terdeteksi pada 21 Agustus disusun pada tanggal yang sama dengan yang ditemukan oleh peneliti dengan Tim FortiGuard SE.

“Email spam kemudian mendorong pengguna untuk membuka lampiran karena kolega pengirim saat ini sedang tidak berada di kantor. Dan pada saat yang sama menawarkan jaminan kepada korban potensial bahwa ia dapat memberikan klarifikasi lebih lanjut dari isi dalam dokumen jika diperlukan , “juga ditemukan para peneliti.

Penyebaran LokiBot Payload Menggunakan Email Phishing

Namun, setelah target membuka arsip yang dilampirkan, mereka akan terinfeksi dengan malware pencuri informasi LokiBot. Sebuah strain yang diketahui telah diiklankan dan dijual di berbagai situs underground.

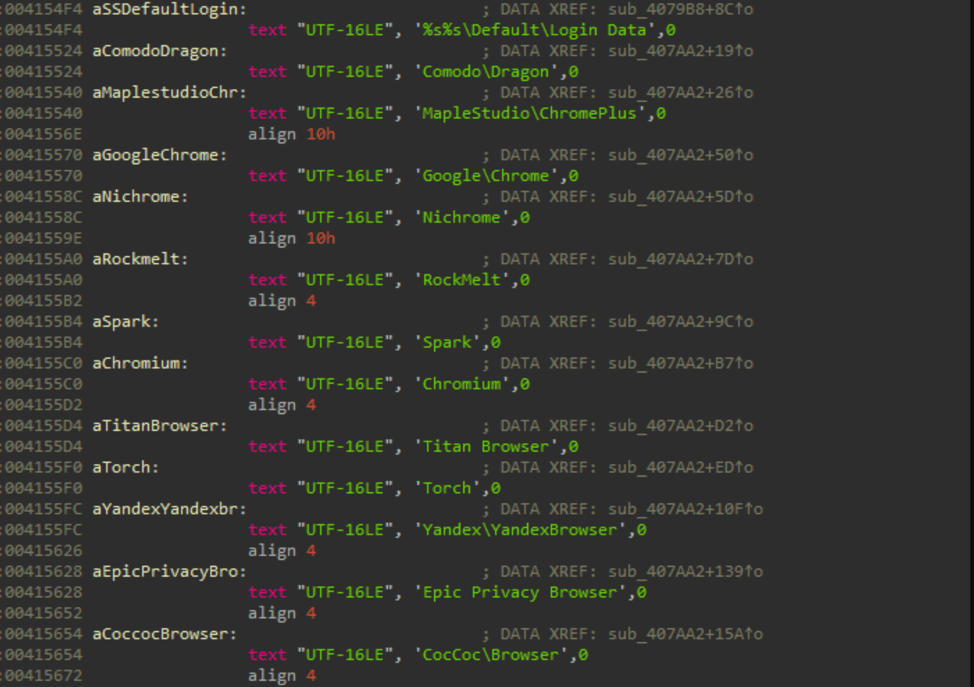

Setelah berhasil mengkompromikan komputer korbannya, LokiBot dirancang untuk memanen sebanyak mungkin informasi sensitif. Kemudian informasi dikirimkan ke server command and control (C2) operatornya sebagai bagian dari permintaan HTTP POST.

“LokiBot mencuri berbagai kredensial – terutama kredensial FTP, kata sandi email yang disimpan, kata sandi yang disimpan di browser. Serta sejumlah besar kredensial lainnya,” tambah para peneliti.

Sementara sampel yang dikirim oleh kampanye malspam 21 Agustus disamarkan sebagai game executable Dora The Explorer. LokiBot diketahui telah dikirim sebelumnya sebagai dokumen Microsoft Office yang penuh dengan makro jahat atau melalui dokumen RTF. Ini dibuat untuk mengeksploitasi kelemahan seperti CVE-2017 -11882 kerentanan eksekusi kode jarak jauh.

Baca Juga : Peretas Berhasil Bajak Email notaris, Curi uang 1 miliar