Milenianews.com – Pandemi Corona membuat aktivitas harian seperti bekerja dan belajar terkendala. Beberapa perusahaan dan lembaga pendidikan menggunakan video conference sebagai solusi ketika kebijakan work from home (wfh) dan elearning diberlakukan. Aplikasi Zoom, salah satu aplikasi conference untuk Desktop Windows ditemukan rentan terhadap serangan hacker.

Kerentanan ini memungkinkan injeksi pada jalur UNC dalam fitur obrolan. Hal ini memungkinkan hacker mencuri password atau akun Windows pengguna yang mengklik tautan yang dikirim dalam obrolan aplikasi zoom de.

Dilansir dari errorcybernews(6/4), link atau tautan yang dikirim dalam obrolan aplikasi Zoom akan dikonversi menjadi hyperlink. Sehingga anggota lain dapat mengkliknya untuk membuka halaman web di browser default pengguna.

akun twitter @ _g0dmode menemukan masalah bahwa aplikasi Zoom akan mengubah jalur UNC jaringan Windows menjadi tautan yang dapat diklik dalam pesan obrolan juga.

Pengguna yang mengklik tautan tersebuat membuat komputer mengirimkan username dan hash password pengguna.

Baca Juga : Maraknya Sistem Work-From-Home Akibat Corona, Discord Tambah Kapasitas Server

Hi @zoom_us & @NCSC – here is an example of exploiting the Zoom Windows client using UNC path injection to expose credentials for use in SMBRelay attacks. The screen shot below shows an example UNC path link and the credentials being exposed (redacted). pic.twitter.com/gjWXas7TMO

— hackerfantastic.crypto (@hackerfantastic) March 31, 2020

Selain pencurian akun Windows, Hickey mengatakan bahwa injeksi UNC juga dapat digunakan untuk meluncurkan program di komputer lokal ketika tautan diklik.

Peneliti keamanan Google, Tavis Ormandy, mengilustrasikan penggunaan jalur perangkat DOS dapat digunakan untuk membuka aplikasi tanpa konfirmasi pengguna, hal ini dikarenakan file executable adalah file lokal, maka tidak akan menjadi MoTW.

That's just MoTW, I've verified it works. No prompts required. I think someone could realistically click on that. pic.twitter.com/VwYGB5il48

— Tavis Ormandy (@taviso) April 2, 2020

Pihak Zoom telah diberi tahu tentang kerentanan ini, tetapi karena kerentanan belum diperbaiki, pengguna disarankan untuk menggunakan perangkat lunak konferensi video alternatif atau membuka Zoom di browser web.

“Zoom memastikan privasi dan keamanan pengguna dan data pengguna sangat penting. Kami menyadari masalah UNC ini dan saat ini kami berupaya mengatasinya,” kata pihak Zoom.

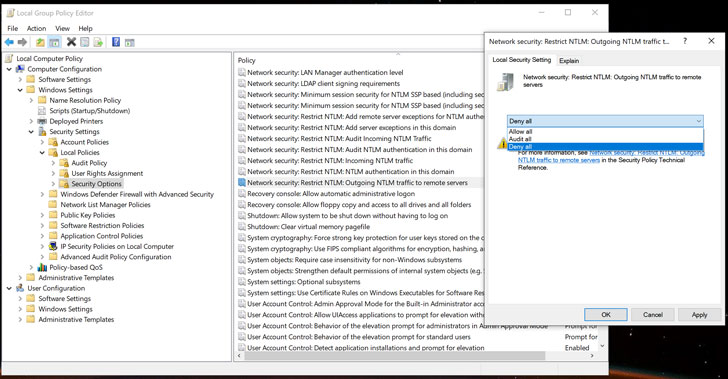

Selain selalu menggunakan kata sandi yang aman, pengguna Windows juga dapat mengubah pengaturan kebijakan keamanan untuk membatasi sistem operasi agar tidak secara otomatis meneruskan akun NTML ke server remote.